Importance et avantages

La Data governance est un cadre essentiel pour gérer, protéger et garantir la qualité des données d’une organisation. Une checklist de data governance sert de guide structuré pour la mise en œuvre et le maintien de pratiques efficaces de gouvernance des données :

Qualité des données: une checklist de data governance permet d’établir des normes et des procédures pour la gestion de la qualité des données, garantissant ainsi l’exactitude, la cohérence et la fiabilité des données.

Conformité réglementaire: En adhérant à une checklist de data governance, les organisations peuvent garantir la conformité avec diverses réglementations sur la protection des données, telles que le règlement général sur la protection des données de l’UE (RGPD), le California Consumer Privacy Act (CCPA) et le Health Insurance Portability and Accountability Act (HIPAA). Cela permet d’atténuer les risques juridiques et d’éviter les amendes élevées résultant de la non-conformité.

Gestion des risques: La mise en œuvre d’une liste de contrôle de la gouvernance des données permet aux organisations d’identifier et d’atténuer les risques potentiels liés à la violation, à la perte ou à l’accès non autorisé aux données. En définissant les rôles, les responsabilités et les contrôles d’accès, les organisations peuvent renforcer la sécurité des données et réduire les vulnérabilités.

Amélioration de la transparence des données et de la responsabilité: En utilisant une checklist de data governance, les organisations peuvent cultiver la transparence et la responsabilité en ce qui concerne les pratiques de traitement des données.

Gestion du cycle de vie des données: En intégrant les principes de gouvernance des données à chaque étape du cycle de vie des données (de la création à l’archivage), les organisations peuvent gérer efficacement les données tout au long de leur vie, en garantissant leur pertinence, leur intégrité et leur accessibilité.

Composants d’une liste de contrôle de la gouvernance des données

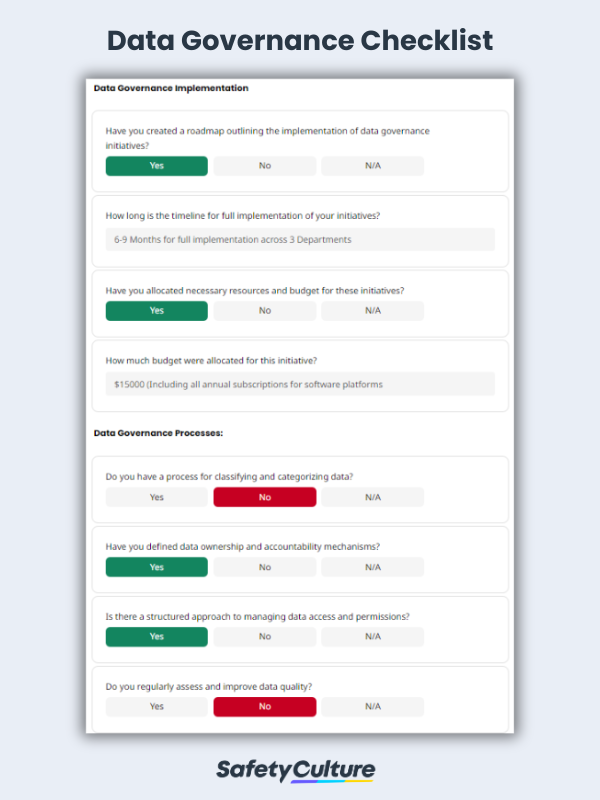

Le contenu d’une checklist de data governance peut dépendre de la nature de votre entreprise et de votre secteur d’activité. Dans la plupart des cas, elles comprennent des éléments essentiels tels que

Inventaire et classification des données: Identifier et classer les données en fonction de leur importance et de leur sensibilité.

Évaluation de la qualité des données: Évaluation de l’exactitude, de l’exhaustivité et de la fiabilité des données afin de maintenir des informations de haute qualité.

Contrôle d’accès aux données: Mise en œuvre de mesures visant à réglementer et à contrôler l’accès aux données, en veillant à ce que seul le personnel autorisé puisse les consulter ou les modifier.

Mesures de sécurité des données: Mise en place de protocoles pour protéger les données contre les accès non autorisés, les violations ou les pertes.

Respect de la vie privée: Veiller à ce que les pratiques de traitement des données soient conformes aux réglementations et aux normes en vigueur en matière de protection de la vie privée.

Politiques de conservation des données: Définir des lignes directrices concernant la durée de stockage des données, le moment où elles doivent être supprimées et la manière dont elles doivent être archivées.

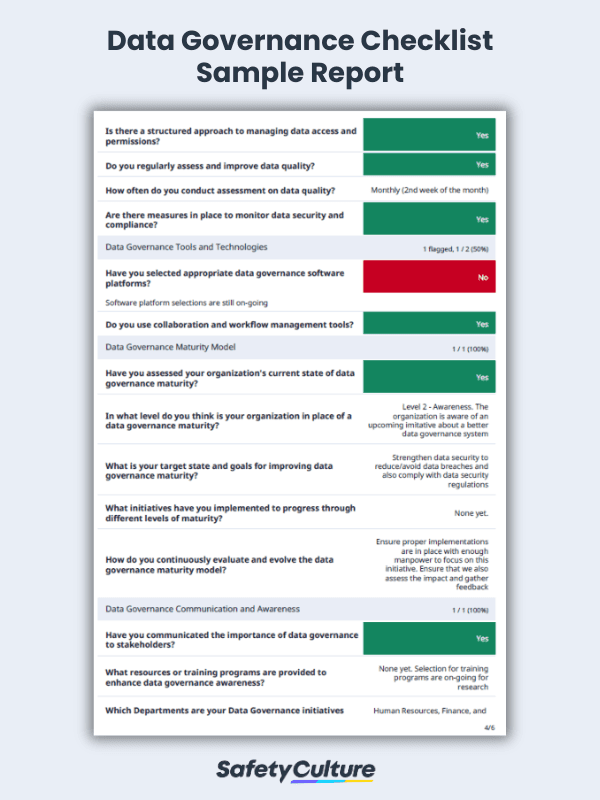

Checklist de data governance | Exemple de rapport | SafetyCulture